搜索到

31

篇与

Linux

的结果

-

VPS 利用 WireGuard 隧道加速两地远程访问体验 本教程通过洛杉矶 CN2 GIA 线路 vps 作为“跳板”中转,利用 WireGuard 隧道,改善纽约机房高延迟、丢包的问题。演示vps1:洛杉矶 CN2 GIA vps Rocky8演示vps2:纽约 普通机房国际线路 Ubuntu 24:@(高兴) 目标是:本地 Windows → 洛杉矶 VPS (中转) → WireGuard 隧道 → 纽约 Ubuntu (远程桌面)。第一步:开启内核转发(两台机器都要做)WireGuard 组网需要机器能够转发数据包。echo "net.ipv4.ip_forward = 1" | sudo tee -a /etc/sysctl.conf sudo sysctl -p第二步:安装 WireGuard1. 纽约 Ubuntu 24.04 安装:sudo apt update sudo apt install wireguard -y2. 洛杉矶 Rocky 8 安装:sudo dnf install elrepo-release epel-release -y sudo dnf install kmod-wireguard wireguard-tools -y第三步:生成密钥对(两台机器分别执行)在每台机器上生成自己的私钥和公钥:wg genkey | tee privatekey | wg pubkey > publickey # 查看私钥:cat privatekey # 查看公钥:cat publickey:@(献黄瓜) 请记录下两台机器各自的 Private 和 Public 内容。第四步:编写配置文件1. 洛杉矶中转机 (Rocky 8) 创建并编辑 /etc/wireguard/wg0.conf[Interface] PrivateKey = <洛杉矶的私钥> Address = 10.0.0.1/24 ListenPort = 51820 [Peer] PublicKey = <纽约的公钥> AllowedIPs = 10.0.0.2/322. 纽约目标机 (Ubuntu 24.04) 创建并编辑 /etc/wireguard/wg0.conf[Interface] PrivateKey = <纽约的私钥> Address = 10.0.0.2/24 [Peer] PublicKey = <洛杉矶的公钥> Endpoint = <洛杉矶的公网IP>:51820 AllowedIPs = 10.0.0.0/24 PersistentKeepalive = 25第五步:启动并验证在两台机器上分别启动 WireGuardsudo wg-quick up wg0:@(高兴) 测试连接:在纽约机器上 ping 10.0.0.1,或在洛杉矶机器上 ping 10.0.0.2。如果通了,内网隧道就建好了。第六步:实现中转(最关键的一步)现在你需要让洛杉矶机器把发往它某个端口的数据,转发到纽约机器的 10.0.0.2 端口。在 洛杉矶 (Rocky 8) 上执行(假设你改后的 RDP 端口是 58432):# 开启防火墙伪装 sudo firewall-cmd --add-masquerade --permanent # 转发规则:把发往洛杉矶 58432 的流量转给纽约 10.0.0.2:58432 sudo firewall-cmd --add-forward-port=port=58432:proto=tcp:toport=58432:toaddr=10.0.0.2 --permanent # 放行 WireGuard 端口和 RDP 端口 sudo firewall-cmd --add-port=51820/udp --permanent sudo firewall-cmd --add-port=58432/tcp --permanent sudo firewall-cmd --reload最后:如何连接?在 Windows 的远程桌面连接(mstsc)中,计算机地址填: 洛杉矶VPS的公网IP:58432这样流量就会通过 CN2 GIA 线路 到达洛杉矶,再通过 WireGuard 内网隧道 快速直达纽约,速度会比直连纽约快得多。

VPS 利用 WireGuard 隧道加速两地远程访问体验 本教程通过洛杉矶 CN2 GIA 线路 vps 作为“跳板”中转,利用 WireGuard 隧道,改善纽约机房高延迟、丢包的问题。演示vps1:洛杉矶 CN2 GIA vps Rocky8演示vps2:纽约 普通机房国际线路 Ubuntu 24:@(高兴) 目标是:本地 Windows → 洛杉矶 VPS (中转) → WireGuard 隧道 → 纽约 Ubuntu (远程桌面)。第一步:开启内核转发(两台机器都要做)WireGuard 组网需要机器能够转发数据包。echo "net.ipv4.ip_forward = 1" | sudo tee -a /etc/sysctl.conf sudo sysctl -p第二步:安装 WireGuard1. 纽约 Ubuntu 24.04 安装:sudo apt update sudo apt install wireguard -y2. 洛杉矶 Rocky 8 安装:sudo dnf install elrepo-release epel-release -y sudo dnf install kmod-wireguard wireguard-tools -y第三步:生成密钥对(两台机器分别执行)在每台机器上生成自己的私钥和公钥:wg genkey | tee privatekey | wg pubkey > publickey # 查看私钥:cat privatekey # 查看公钥:cat publickey:@(献黄瓜) 请记录下两台机器各自的 Private 和 Public 内容。第四步:编写配置文件1. 洛杉矶中转机 (Rocky 8) 创建并编辑 /etc/wireguard/wg0.conf[Interface] PrivateKey = <洛杉矶的私钥> Address = 10.0.0.1/24 ListenPort = 51820 [Peer] PublicKey = <纽约的公钥> AllowedIPs = 10.0.0.2/322. 纽约目标机 (Ubuntu 24.04) 创建并编辑 /etc/wireguard/wg0.conf[Interface] PrivateKey = <纽约的私钥> Address = 10.0.0.2/24 [Peer] PublicKey = <洛杉矶的公钥> Endpoint = <洛杉矶的公网IP>:51820 AllowedIPs = 10.0.0.0/24 PersistentKeepalive = 25第五步:启动并验证在两台机器上分别启动 WireGuardsudo wg-quick up wg0:@(高兴) 测试连接:在纽约机器上 ping 10.0.0.1,或在洛杉矶机器上 ping 10.0.0.2。如果通了,内网隧道就建好了。第六步:实现中转(最关键的一步)现在你需要让洛杉矶机器把发往它某个端口的数据,转发到纽约机器的 10.0.0.2 端口。在 洛杉矶 (Rocky 8) 上执行(假设你改后的 RDP 端口是 58432):# 开启防火墙伪装 sudo firewall-cmd --add-masquerade --permanent # 转发规则:把发往洛杉矶 58432 的流量转给纽约 10.0.0.2:58432 sudo firewall-cmd --add-forward-port=port=58432:proto=tcp:toport=58432:toaddr=10.0.0.2 --permanent # 放行 WireGuard 端口和 RDP 端口 sudo firewall-cmd --add-port=51820/udp --permanent sudo firewall-cmd --add-port=58432/tcp --permanent sudo firewall-cmd --reload最后:如何连接?在 Windows 的远程桌面连接(mstsc)中,计算机地址填: 洛杉矶VPS的公网IP:58432这样流量就会通过 CN2 GIA 线路 到达洛杉矶,再通过 WireGuard 内网隧道 快速直达纽约,速度会比直连纽约快得多。 -

手动补全由于useradd 新增用户导致的丢失Home家目录 这是 Linux 中一个非常经典的“坑”:useradd 和 adduser 是两个不同的命令。useradd (低级命令):它是系统的原始二进制命令。默认不会创建家目录(除非你加上 -m 参数)。默认不会设置密码(需要手动执行 passwd)。默认 Shell 是 /bin/sh(那个连颜色和补全都没有的简陋 Shell)。它主要用于脚本自动化创建系统账号。adduser (高级交互式脚本):它是 Ubuntu/Debian 推荐的友好工具(其实是 useradd 的前端封装)。执行后会自动创建 /home/用户名。会交互式引导你设置密码、填姓名。会自动把默认 Shell 设为好用的 /bin/bash那如果我们现在已经使用useradd 新增用户导致没有家目录,下面方法解决:手动创建目录:sudo mkdir -p /home/你的用户名复制基础配置文件(这一步很重要,决定了用户的初始环境):sudo cp -r /etc/skel/. /home/你的用户名/修正权限(现在目录属于 root,必须改成属于你的用户):sudo chown -R 你的用户名:你的用户名 /home/你的用户名指定用户的登录 Shell(确保能正常进入 bash):sudo usermod -s /bin/bash 你的用户名验证修复:sudo ls -la /home/你的用户名 # 列出文件,如果你能看到 .bashrc 等隐藏文件,说明补全成功。

手动补全由于useradd 新增用户导致的丢失Home家目录 这是 Linux 中一个非常经典的“坑”:useradd 和 adduser 是两个不同的命令。useradd (低级命令):它是系统的原始二进制命令。默认不会创建家目录(除非你加上 -m 参数)。默认不会设置密码(需要手动执行 passwd)。默认 Shell 是 /bin/sh(那个连颜色和补全都没有的简陋 Shell)。它主要用于脚本自动化创建系统账号。adduser (高级交互式脚本):它是 Ubuntu/Debian 推荐的友好工具(其实是 useradd 的前端封装)。执行后会自动创建 /home/用户名。会交互式引导你设置密码、填姓名。会自动把默认 Shell 设为好用的 /bin/bash那如果我们现在已经使用useradd 新增用户导致没有家目录,下面方法解决:手动创建目录:sudo mkdir -p /home/你的用户名复制基础配置文件(这一步很重要,决定了用户的初始环境):sudo cp -r /etc/skel/. /home/你的用户名/修正权限(现在目录属于 root,必须改成属于你的用户):sudo chown -R 你的用户名:你的用户名 /home/你的用户名指定用户的登录 Shell(确保能正常进入 bash):sudo usermod -s /bin/bash 你的用户名验证修复:sudo ls -la /home/你的用户名 # 列出文件,如果你能看到 .bashrc 等隐藏文件,说明补全成功。 -

Ubuntu 24.04 安装桌面版以及配置xrdp进行远程连接 演示VPS配置 8G 内存 / 150G 硬盘,安装 Ubuntu 桌面版,为了兼容性最强且长期稳定,推荐安装 Ubuntu 24.04 LTS(长期支持版)。第一步:更新系统并安装桌面环境# 1. 更新软件包列表 apt update && apt upgrade -y # 2. 安装 Ubuntu 官方标准桌面 (GNOME) # 注意:安装过程较慢,建议在 Screen 或 Tmux 下运行,防止断网导致安装中断 apt install ubuntu-desktop -y第二步:安装并配置远程桌面服务 (xrdp)# 3. 安装 xrdp apt install xrdp -y # 4. 将 xrdp 用户添加到 ssl-cert 组(解决权限问题) adduser xrdp ssl-cert # 5. 重启 xrdp 服务 systemctl restart xrdp第三步:配置防火墙确保服务器允许远程桌面的端口(3389)通过:# 如果你启用了 ufw 防火墙,请放行端口 sudo ufw allow 3389/tcp第四步:Windows 连接操作在你的 Windows 电脑上,按下 Win + R,输入 mstsc 并回车。在“计算机”处输入你的 RackNerd VPS IP 地址。点击连接后,会弹出一个登录窗口,Session 选择 Xorg。输入你 Ubuntu 的用户名(通常是 root)和密码。两个非常重要的“避坑”细节:黑屏问题(最常见):默认不支持同一个用户同时在 SSH 和远程桌面上登录。在 Windows 连接之前,请务必注销/断开当前所有的 SSH 会话或控制台窗口,否则连接后可能会卡在黑屏。创建普通用户(安全推荐): 由于 root 用户直接登录桌面有时会有权限弹窗报错,建议创建一个普通用户用于登录:adduser 你的用户名 # 设置新用户 adduser 你的用户名 ssl-cert usermod -aG sudo 你的用户名 # 给它管理员权限 systemctl restart xrdp更换默认 3389 端口,防御自动化暴力破解在 Ubuntu 上将 xrdp 的默认 3389 端口改为其他端口(例如 58432),只需执行以下三个步骤:1. 修改 xrdp 配置文件 使用vi编辑器打开配置文件:vi /etc/xrdp/xrdp.ini找到 port=3389 这一行(通常在文件开头几行),将其修改为你想要的端口号:# 修改前 port=3389 # 修改后(示例改为 58432) port=584322. 在防火墙中放行新端口 如果你开启了 ufw 防火墙,记得删掉旧端口,加上新端口:# 放行新端口 ufw allow 58432/tcp # (可选)删除旧的 3389 端口规则 ufw delete allow 3389/tcp3. 重启服务使配置生效systemctl restart xrdp额外安全建议(高手进阶):即便换了端口,依然建议你在 Ubuntu 中安装 Fail2Ban。它可以监控登录失败日志,如果有人尝试暴力破解你的新端口,Fail2Ban 会自动拉黑对方的 IP:apt install fail2ban -y

Ubuntu 24.04 安装桌面版以及配置xrdp进行远程连接 演示VPS配置 8G 内存 / 150G 硬盘,安装 Ubuntu 桌面版,为了兼容性最强且长期稳定,推荐安装 Ubuntu 24.04 LTS(长期支持版)。第一步:更新系统并安装桌面环境# 1. 更新软件包列表 apt update && apt upgrade -y # 2. 安装 Ubuntu 官方标准桌面 (GNOME) # 注意:安装过程较慢,建议在 Screen 或 Tmux 下运行,防止断网导致安装中断 apt install ubuntu-desktop -y第二步:安装并配置远程桌面服务 (xrdp)# 3. 安装 xrdp apt install xrdp -y # 4. 将 xrdp 用户添加到 ssl-cert 组(解决权限问题) adduser xrdp ssl-cert # 5. 重启 xrdp 服务 systemctl restart xrdp第三步:配置防火墙确保服务器允许远程桌面的端口(3389)通过:# 如果你启用了 ufw 防火墙,请放行端口 sudo ufw allow 3389/tcp第四步:Windows 连接操作在你的 Windows 电脑上,按下 Win + R,输入 mstsc 并回车。在“计算机”处输入你的 RackNerd VPS IP 地址。点击连接后,会弹出一个登录窗口,Session 选择 Xorg。输入你 Ubuntu 的用户名(通常是 root)和密码。两个非常重要的“避坑”细节:黑屏问题(最常见):默认不支持同一个用户同时在 SSH 和远程桌面上登录。在 Windows 连接之前,请务必注销/断开当前所有的 SSH 会话或控制台窗口,否则连接后可能会卡在黑屏。创建普通用户(安全推荐): 由于 root 用户直接登录桌面有时会有权限弹窗报错,建议创建一个普通用户用于登录:adduser 你的用户名 # 设置新用户 adduser 你的用户名 ssl-cert usermod -aG sudo 你的用户名 # 给它管理员权限 systemctl restart xrdp更换默认 3389 端口,防御自动化暴力破解在 Ubuntu 上将 xrdp 的默认 3389 端口改为其他端口(例如 58432),只需执行以下三个步骤:1. 修改 xrdp 配置文件 使用vi编辑器打开配置文件:vi /etc/xrdp/xrdp.ini找到 port=3389 这一行(通常在文件开头几行),将其修改为你想要的端口号:# 修改前 port=3389 # 修改后(示例改为 58432) port=584322. 在防火墙中放行新端口 如果你开启了 ufw 防火墙,记得删掉旧端口,加上新端口:# 放行新端口 ufw allow 58432/tcp # (可选)删除旧的 3389 端口规则 ufw delete allow 3389/tcp3. 重启服务使配置生效systemctl restart xrdp额外安全建议(高手进阶):即便换了端口,依然建议你在 Ubuntu 中安装 Fail2Ban。它可以监控登录失败日志,如果有人尝试暴力破解你的新端口,Fail2Ban 会自动拉黑对方的 IP:apt install fail2ban -y -

DMIT强制重置openssh-server默认配置文件sshd_config 在 Rocky Linux 8 中,重置 sshd_config 并恢复密码登录,最直接的方法是利用 dnf 包管理器重新提取默认配置,并检查可能存在的“隐藏”冲突配置。以下是操作步骤:1. 强制重置为官方默认配置文件你不需要手动修改。通过以下命令可以备份旧文件并强制重新安装 openssh-server 包来生成干净的默认配置文件:# 1. 备份当前被修改过的配置 mv /etc/ssh/sshd_config /etc/ssh/sshd_config.bak # 2. 重新安装 openssh-server 以获取默认配置文件 # 重新安装会自动检测到文件缺失并重新创建一个默认的 sshd_config dnf reinstall openssh-server -y # 3. 确认文件已生成 ls -l /etc/ssh/sshd_config2. 检查并清理“隐藏”冲突配置 (关键)DMIT 等云厂商通常会在 /etc/ssh/sshd_config.d/ 目录下放置额外的 .conf 文件。SSH 会优先读取这些子文件,即使你改好了主配置文件,这些子文件里的 PasswordAuthentication no 依然会生效,导致你登录失败。# 检查该目录下是否有任何限制密码登录的文件 ls /etc/ssh/sshd_config.d/ # 如果有文件(例如 50-redhat.conf 或 cloud-init 相关文件),请检查其内容 # 如果里面写了 PasswordAuthentication no,建议将其删除或改名 rm -f /etc/ssh/sshd_config.d/*.conf3. 开启密码认证与 Root 登录打开新生成的 /etc/ssh/sshd_config,确保以下几项设置正确:PermitRootLogin yes:允许 root 用户通过 SSH 登录。PasswordAuthentication yes:允许使用密码认证。UsePAM yes:确保 PAM 认证开启,否则系统可能无法验证你的 Linux 密码。4. 重置用户密码 (解决“密码错误”提示)如果你确定配置正确但仍提示密码错误,可能是 DMIT 的镜像禁用了 root 密码或密码已失效。请手动重置一次:passwd root # 按提示输入并确认你的新密码5. 重启服务生效systemctl restart sshd

DMIT强制重置openssh-server默认配置文件sshd_config 在 Rocky Linux 8 中,重置 sshd_config 并恢复密码登录,最直接的方法是利用 dnf 包管理器重新提取默认配置,并检查可能存在的“隐藏”冲突配置。以下是操作步骤:1. 强制重置为官方默认配置文件你不需要手动修改。通过以下命令可以备份旧文件并强制重新安装 openssh-server 包来生成干净的默认配置文件:# 1. 备份当前被修改过的配置 mv /etc/ssh/sshd_config /etc/ssh/sshd_config.bak # 2. 重新安装 openssh-server 以获取默认配置文件 # 重新安装会自动检测到文件缺失并重新创建一个默认的 sshd_config dnf reinstall openssh-server -y # 3. 确认文件已生成 ls -l /etc/ssh/sshd_config2. 检查并清理“隐藏”冲突配置 (关键)DMIT 等云厂商通常会在 /etc/ssh/sshd_config.d/ 目录下放置额外的 .conf 文件。SSH 会优先读取这些子文件,即使你改好了主配置文件,这些子文件里的 PasswordAuthentication no 依然会生效,导致你登录失败。# 检查该目录下是否有任何限制密码登录的文件 ls /etc/ssh/sshd_config.d/ # 如果有文件(例如 50-redhat.conf 或 cloud-init 相关文件),请检查其内容 # 如果里面写了 PasswordAuthentication no,建议将其删除或改名 rm -f /etc/ssh/sshd_config.d/*.conf3. 开启密码认证与 Root 登录打开新生成的 /etc/ssh/sshd_config,确保以下几项设置正确:PermitRootLogin yes:允许 root 用户通过 SSH 登录。PasswordAuthentication yes:允许使用密码认证。UsePAM yes:确保 PAM 认证开启,否则系统可能无法验证你的 Linux 密码。4. 重置用户密码 (解决“密码错误”提示)如果你确定配置正确但仍提示密码错误,可能是 DMIT 的镜像禁用了 root 密码或密码已失效。请手动重置一次:passwd root # 按提示输入并确认你的新密码5. 重启服务生效systemctl restart sshd -

VPS之间通过Wireguard异地Mesh组内网加速访问体验 举例我们想从洛杉矶机房vps加速访问纽约机房vps(la > ny)以下是从零开始的完整操作步骤,假设:洛杉矶 VPS (Rocky 8) 公网 IP 为 LA_IP纽约 VPS (Windows) 公网 IP 为 NY_IP中转端口:13389 (你本地连接这个端口) -> 目标端口:3389 (纽约 RDP)第一步:洛杉矶端 (Rocky 8) 安装与配置1. 安装 WireGuard 工具:dnf install -y epel-release elrepo-release dnf install -y kmod-wireguard wireguard-tools2. 生成服务端密钥对:mkdir -p /etc/wireguard && cd /etc/wireguard umask 077 wg genkey | tee privatekey | wg pubkey > publickey请记录下 privatekey (服务端私钥) 和 publickey (服务端公钥) 的内容。3. 开启内核转发:echo "net.ipv4.ip_forward = 1" | sudo tee -a /etc/sysctl.conf sysctl -p4. 创建配置文件 /etc/wireguard/wg0.conf:使用 vi 或 nano 编辑,注意替换下方带有 < > 的部分:[Interface] PrivateKey = <洛杉矶的 privatekey 内容> Address = 10.0.0.1/24 ListenPort = 51820 # 核心:流量转发规则 (假设公网网卡名为 eth0) PostUp = iptables -A FORWARD -i wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE # 将发往 LA_IP:13389 的 TCP 流量转发到 10.0.0.2:3389 PostUp = iptables -t nat -A PREROUTING -p tcp --dport 13389 -j DNAT --to-destination 10.0.0.2:3389 PostDown = iptables -D FORWARD -i wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE PostDown = iptables -t nat -D PREROUTING -p tcp --dport 13389 -j DNAT --to-destination 10.0.0.2:3389 [Peer] PublicKey = <稍后填入纽约 Windows 生成的公钥> AllowedIPs = 10.0.0.2/325. 防火墙放行:firewall-cmd --add-port=51820/udp --permanent firewall-cmd --add-port=13389/tcp --permanent firewall-cmd --add-masquerade --permanent firewall-cmd --reload第二步:纽约端 (Windows) 安装与配置安装客户端: 从 wireguard.com 下载并安装 Windows 版。新建隧道: 点击左下角“新建空隧道”,会自动生成一对密钥。编辑配置:[Interface] PrivateKey = <此处自动生成的 Windows 私钥> Address = 10.0.0.2/24 DNS = 1.1.1.1 [Peer] PublicKey = <填入第一步在洛杉矶生成的 publickey 内容> Endpoint = <LA_IP>:51820 AllowedIPs = 10.0.0.0/24 PersistentKeepalive = 25复制公钥: 将窗口上方的 Public Key 复制下来。第三步:建立连接回到洛杉矶端: 将刚才拷贝的 Windows 公钥填入 /etc/wireguard/wg0.conf 的 [Peer] 部分。2.启动洛杉矶服务:systemctl enable wg-quick@wg0 systemctl start wg-quick@wg0启动 Windows 端: 在 WireGuard 软件中点击 Activate。测试隧道: 在 Windows 上尝试 ping 10.0.0.1。如果通了,说明隧道已建立。第四步:远程桌面连接在国内的电脑上,打开“远程桌面连接” (mstsc)。计算机栏输入:LA_IP:13389点击连接,此时你应该能直接连入纽约的 Windows 桌面。PS: 注意点: 纽约 Windows 的防火墙需要允许 3389 端口(通常默认已开启),并且要确保 Remote Desktop 功能已启用。为了保证长期稳定运行,两个“避坑”小建议:防止断流 (PersistentKeepalive):由于 WireGuard 是 UDP 协议,有些运营商防火墙会自动断开长时间不活跃的 UDP 连接。请务必确认 Windows 端配置文件的 [Peer] 部分有 PersistentKeepalive = 25。这样每 25 秒会发一个心跳包,保证线路一直“热”着。MTU 优化(如果发现大文件传输慢):如果在远程桌面里打开大图片或传输文件时感觉有“撕裂感”或突然卡死,尝试在 Windows 端 的 [Interface] 部分添加一行 MTU = 1380。这可以防止因为数据包过大被网络设备直接丢弃。

VPS之间通过Wireguard异地Mesh组内网加速访问体验 举例我们想从洛杉矶机房vps加速访问纽约机房vps(la > ny)以下是从零开始的完整操作步骤,假设:洛杉矶 VPS (Rocky 8) 公网 IP 为 LA_IP纽约 VPS (Windows) 公网 IP 为 NY_IP中转端口:13389 (你本地连接这个端口) -> 目标端口:3389 (纽约 RDP)第一步:洛杉矶端 (Rocky 8) 安装与配置1. 安装 WireGuard 工具:dnf install -y epel-release elrepo-release dnf install -y kmod-wireguard wireguard-tools2. 生成服务端密钥对:mkdir -p /etc/wireguard && cd /etc/wireguard umask 077 wg genkey | tee privatekey | wg pubkey > publickey请记录下 privatekey (服务端私钥) 和 publickey (服务端公钥) 的内容。3. 开启内核转发:echo "net.ipv4.ip_forward = 1" | sudo tee -a /etc/sysctl.conf sysctl -p4. 创建配置文件 /etc/wireguard/wg0.conf:使用 vi 或 nano 编辑,注意替换下方带有 < > 的部分:[Interface] PrivateKey = <洛杉矶的 privatekey 内容> Address = 10.0.0.1/24 ListenPort = 51820 # 核心:流量转发规则 (假设公网网卡名为 eth0) PostUp = iptables -A FORWARD -i wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE # 将发往 LA_IP:13389 的 TCP 流量转发到 10.0.0.2:3389 PostUp = iptables -t nat -A PREROUTING -p tcp --dport 13389 -j DNAT --to-destination 10.0.0.2:3389 PostDown = iptables -D FORWARD -i wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE PostDown = iptables -t nat -D PREROUTING -p tcp --dport 13389 -j DNAT --to-destination 10.0.0.2:3389 [Peer] PublicKey = <稍后填入纽约 Windows 生成的公钥> AllowedIPs = 10.0.0.2/325. 防火墙放行:firewall-cmd --add-port=51820/udp --permanent firewall-cmd --add-port=13389/tcp --permanent firewall-cmd --add-masquerade --permanent firewall-cmd --reload第二步:纽约端 (Windows) 安装与配置安装客户端: 从 wireguard.com 下载并安装 Windows 版。新建隧道: 点击左下角“新建空隧道”,会自动生成一对密钥。编辑配置:[Interface] PrivateKey = <此处自动生成的 Windows 私钥> Address = 10.0.0.2/24 DNS = 1.1.1.1 [Peer] PublicKey = <填入第一步在洛杉矶生成的 publickey 内容> Endpoint = <LA_IP>:51820 AllowedIPs = 10.0.0.0/24 PersistentKeepalive = 25复制公钥: 将窗口上方的 Public Key 复制下来。第三步:建立连接回到洛杉矶端: 将刚才拷贝的 Windows 公钥填入 /etc/wireguard/wg0.conf 的 [Peer] 部分。2.启动洛杉矶服务:systemctl enable wg-quick@wg0 systemctl start wg-quick@wg0启动 Windows 端: 在 WireGuard 软件中点击 Activate。测试隧道: 在 Windows 上尝试 ping 10.0.0.1。如果通了,说明隧道已建立。第四步:远程桌面连接在国内的电脑上,打开“远程桌面连接” (mstsc)。计算机栏输入:LA_IP:13389点击连接,此时你应该能直接连入纽约的 Windows 桌面。PS: 注意点: 纽约 Windows 的防火墙需要允许 3389 端口(通常默认已开启),并且要确保 Remote Desktop 功能已启用。为了保证长期稳定运行,两个“避坑”小建议:防止断流 (PersistentKeepalive):由于 WireGuard 是 UDP 协议,有些运营商防火墙会自动断开长时间不活跃的 UDP 连接。请务必确认 Windows 端配置文件的 [Peer] 部分有 PersistentKeepalive = 25。这样每 25 秒会发一个心跳包,保证线路一直“热”着。MTU 优化(如果发现大文件传输慢):如果在远程桌面里打开大图片或传输文件时感觉有“撕裂感”或突然卡死,尝试在 Windows 端 的 [Interface] 部分添加一行 MTU = 1380。这可以防止因为数据包过大被网络设备直接丢弃。 -

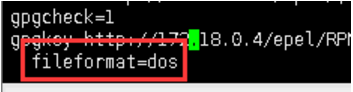

CentOS /bin/bash^M: bad interpreter解决方法 我是在windows下保存了一个脚本文件,用ssh上传到centos,并执行。但执行的时候出现了这句错误/bin/bash^M: bad interpreter网上找了资料才知道如果这个脚本在Windows下编辑过,就有可能被转换成Windows下的dos文本格式了,这样的格式每一行的末尾都是以rn来标识,它的ASCII码分别是0x0D,0x0A。如果你将这个脚本文件直接放到Linux上执行就会报/bin/bash^M: bad interpreter错误提示。解决方法很简单,首先你先要检查一下看看你的脚本文件是不是这个问题导致的,用vi命令打开要检查的脚本文件,然后用:set ff?命令检查一下,看看是不是dos字样,如果是dos格式的,则会显示下面的这个然后执行:set ff=unix:wq保存退出即可!

CentOS /bin/bash^M: bad interpreter解决方法 我是在windows下保存了一个脚本文件,用ssh上传到centos,并执行。但执行的时候出现了这句错误/bin/bash^M: bad interpreter网上找了资料才知道如果这个脚本在Windows下编辑过,就有可能被转换成Windows下的dos文本格式了,这样的格式每一行的末尾都是以rn来标识,它的ASCII码分别是0x0D,0x0A。如果你将这个脚本文件直接放到Linux上执行就会报/bin/bash^M: bad interpreter错误提示。解决方法很简单,首先你先要检查一下看看你的脚本文件是不是这个问题导致的,用vi命令打开要检查的脚本文件,然后用:set ff?命令检查一下,看看是不是dos字样,如果是dos格式的,则会显示下面的这个然后执行:set ff=unix:wq保存退出即可! -

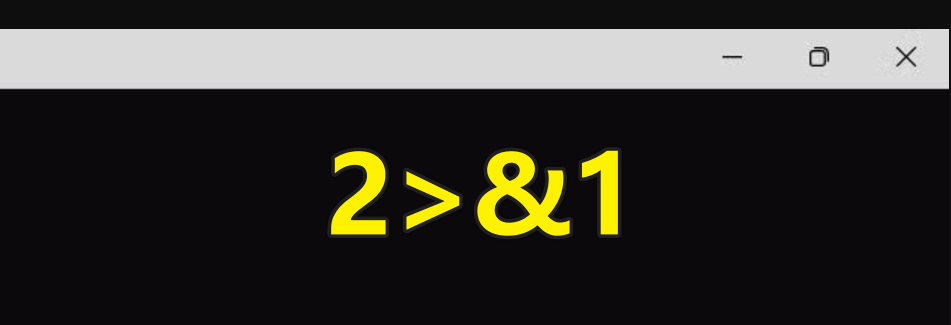

Shell中的 2>&1 是什么意思 我们时常会在Linux的Shell脚本中看到2>&1的语句,那这种究竟是什么意思呢?在Linux中,数字是有其特殊意义的,比如0代表键盘输入,1代表屏幕输出(也可以叫标准输出),2代表错误输出(可以叫标准错误)。而>又代表了重定向,所以2>&1的含义是将标准错误重定向到标准输出。请注意,2>&1和2>1不是一个意思。在2>1中,2与>结合后代表错误重定向,而1代表了错误重定向到名为1的文件。在2>&1中,2与>结合后代表错误重定向,&与1结合才代表标准输出。最常见的命令是下面这样子的command >out.file 2>&1 &该命令的含义是,将command的输出重定向到out.file文件,即输出内容不打印到屏幕(因为屏幕是标准输出),而是输出到out.file文件中。2>&1是将标准错误重定向到标准输出,因为之前的命令中标准输出已经被重定向到out.file文件了,所以标准错误也一并输出到out.file文件中。最终结果就是标准输出和错误都被重定向到out.file中。最后一个& , 是让该命令在后台执行。以下命令稍作变更,含义又不一样了command 2>&1 >out.file &这段命令的含义是,2>&1将标准错误重定向到标准输出,但此时的标准输出还在屏幕上,相当于是标准错误也输出到屏幕。>out.file后标准输出才被重定向到out.file,但是标准错误还处在屏幕上。最终结果就是标准输出重定向到out.file中,而标准错误被重定向到屏幕输出。最后一个& , 是让该命令在后台执行。

Shell中的 2>&1 是什么意思 我们时常会在Linux的Shell脚本中看到2>&1的语句,那这种究竟是什么意思呢?在Linux中,数字是有其特殊意义的,比如0代表键盘输入,1代表屏幕输出(也可以叫标准输出),2代表错误输出(可以叫标准错误)。而>又代表了重定向,所以2>&1的含义是将标准错误重定向到标准输出。请注意,2>&1和2>1不是一个意思。在2>1中,2与>结合后代表错误重定向,而1代表了错误重定向到名为1的文件。在2>&1中,2与>结合后代表错误重定向,&与1结合才代表标准输出。最常见的命令是下面这样子的command >out.file 2>&1 &该命令的含义是,将command的输出重定向到out.file文件,即输出内容不打印到屏幕(因为屏幕是标准输出),而是输出到out.file文件中。2>&1是将标准错误重定向到标准输出,因为之前的命令中标准输出已经被重定向到out.file文件了,所以标准错误也一并输出到out.file文件中。最终结果就是标准输出和错误都被重定向到out.file中。最后一个& , 是让该命令在后台执行。以下命令稍作变更,含义又不一样了command 2>&1 >out.file &这段命令的含义是,2>&1将标准错误重定向到标准输出,但此时的标准输出还在屏幕上,相当于是标准错误也输出到屏幕。>out.file后标准输出才被重定向到out.file,但是标准错误还处在屏幕上。最终结果就是标准输出重定向到out.file中,而标准错误被重定向到屏幕输出。最后一个& , 是让该命令在后台执行。 -

Plesk 或 系统更新在 CentOS 7 上失败:无法解析主机:mirrorlist.centos.org yum在 CentOS 7 上使用的各种操作(例如 Plesk 更新、系统更新、包安装等)期间都会出现此类错误。Could not retrieve mirrorlist http://mirrorlist.centos.org/?release=7&arch=x86_64&repo=os&infra=stock error was 14: curl#6 - "Could not resolve host: mirrorlist.centos.org; Name or service not known"14: curl#6 - "Failed to resolve host: mirrorlist.centos.org; Unknown error"Cannot find a valid baseurl for repo: base/7/x86_64原因:2024 年 7 月 1 日,CentOS 7 终止使用,CentOS 团队已将其存储库移至 的存档vault.centos.org。如果不更新存储库 URL,则无法更新或验证软件包,从而导致这些错误。解决方案针对 Plesk 18.0.61 和 18.0.62 发布了自动修复。安装最新的 Plesk 更新后 ,存储库将自动调整。对于 Plesk 18.0.60 及更早版本1、通过SSH登录2、运行此命令来下载并执行修复脚本:curl -fsSL https://autoinstall.plesk.com/PSA_18.0.62/examiners/repository_check.sh | bash -s -- update >/dev/null完!

Plesk 或 系统更新在 CentOS 7 上失败:无法解析主机:mirrorlist.centos.org yum在 CentOS 7 上使用的各种操作(例如 Plesk 更新、系统更新、包安装等)期间都会出现此类错误。Could not retrieve mirrorlist http://mirrorlist.centos.org/?release=7&arch=x86_64&repo=os&infra=stock error was 14: curl#6 - "Could not resolve host: mirrorlist.centos.org; Name or service not known"14: curl#6 - "Failed to resolve host: mirrorlist.centos.org; Unknown error"Cannot find a valid baseurl for repo: base/7/x86_64原因:2024 年 7 月 1 日,CentOS 7 终止使用,CentOS 团队已将其存储库移至 的存档vault.centos.org。如果不更新存储库 URL,则无法更新或验证软件包,从而导致这些错误。解决方案针对 Plesk 18.0.61 和 18.0.62 发布了自动修复。安装最新的 Plesk 更新后 ,存储库将自动调整。对于 Plesk 18.0.60 及更早版本1、通过SSH登录2、运行此命令来下载并执行修复脚本:curl -fsSL https://autoinstall.plesk.com/PSA_18.0.62/examiners/repository_check.sh | bash -s -- update >/dev/null完! -

AlmaLinux 9 安装 Chkconfig 报 Error unpacking rpm package 错误解决办法 AlmaLinux 9 或者 CentOS 8 以上 安装 Chkconfig 报 Error unpacking rpm package 错误,详细报错参数如下:[root@z062511 ~]# yum install -y chkconfig Last metadata expiration check: 3:01:05 ago on Sat 06 Jul 2024 09:22:16 PM CST. Dependencies resolved. ====================================================================================================================================================================================== Package Architecture Version Repository Size ====================================================================================================================================================================================== Installing: chkconfig x86_64 1.24-1.el9 baseos 161 k Transaction Summary ====================================================================================================================================================================================== Install 1 Package Total download size: 161 k Installed size: 743 k Downloading Packages: chkconfig-1.24-1.el9.x86_64.rpm 365 kB/s | 161 kB 00:00 -------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------- Total 125 kB/s | 161 kB 00:01 Running transaction check Transaction check succeeded. Running transaction test Transaction test succeeded. Running transaction Preparing : 1/1 Installing : chkconfig-1.24-1.el9.x86_64 1/1 Error unpacking rpm package chkconfig-1.24-1.el9.x86_64 Verifying : chkconfig-1.24-1.el9.x86_64 1/1 Failed: chkconfig-1.24-1.el9.x86_64 Error: Transaction failed原因:这可能是由现有目录引起: /etc/init.d解决方法:将/etc/init.d 目录移动到/tmp,然后尝试再次安装chkconfig包:# mv /etc/init.d /tmp/init.d.bkyum 安装 chkconfigRunning transaction check Transaction check succeeded. Running transaction test Transaction test succeeded. Running transaction Preparing : 1/1 Installing : chkconfig-1.24-1.el9.x86_64 1/1 Running scriptlet: chkconfig-1.24-1.el9.x86_64 1/1 Verifying : chkconfig-1.24-1.el9.x86_64 1/1 Installed products updated. Installed: chkconfig-1.24-1.el9.x86_64 Complete!如果需要,请在安装完成之后从/tmp 移回 /etc/init.d 目录。mv /tmp/init.d.bk /etc/ mv /etc/init.d.bk /etc/init.d

AlmaLinux 9 安装 Chkconfig 报 Error unpacking rpm package 错误解决办法 AlmaLinux 9 或者 CentOS 8 以上 安装 Chkconfig 报 Error unpacking rpm package 错误,详细报错参数如下:[root@z062511 ~]# yum install -y chkconfig Last metadata expiration check: 3:01:05 ago on Sat 06 Jul 2024 09:22:16 PM CST. Dependencies resolved. ====================================================================================================================================================================================== Package Architecture Version Repository Size ====================================================================================================================================================================================== Installing: chkconfig x86_64 1.24-1.el9 baseos 161 k Transaction Summary ====================================================================================================================================================================================== Install 1 Package Total download size: 161 k Installed size: 743 k Downloading Packages: chkconfig-1.24-1.el9.x86_64.rpm 365 kB/s | 161 kB 00:00 -------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------- Total 125 kB/s | 161 kB 00:01 Running transaction check Transaction check succeeded. Running transaction test Transaction test succeeded. Running transaction Preparing : 1/1 Installing : chkconfig-1.24-1.el9.x86_64 1/1 Error unpacking rpm package chkconfig-1.24-1.el9.x86_64 Verifying : chkconfig-1.24-1.el9.x86_64 1/1 Failed: chkconfig-1.24-1.el9.x86_64 Error: Transaction failed原因:这可能是由现有目录引起: /etc/init.d解决方法:将/etc/init.d 目录移动到/tmp,然后尝试再次安装chkconfig包:# mv /etc/init.d /tmp/init.d.bkyum 安装 chkconfigRunning transaction check Transaction check succeeded. Running transaction test Transaction test succeeded. Running transaction Preparing : 1/1 Installing : chkconfig-1.24-1.el9.x86_64 1/1 Running scriptlet: chkconfig-1.24-1.el9.x86_64 1/1 Verifying : chkconfig-1.24-1.el9.x86_64 1/1 Installed products updated. Installed: chkconfig-1.24-1.el9.x86_64 Complete!如果需要,请在安装完成之后从/tmp 移回 /etc/init.d 目录。mv /tmp/init.d.bk /etc/ mv /etc/init.d.bk /etc/init.d -

如何在 AlmaLinux 8 / 9 上启用 BBR BBR 代表瓶颈带宽,RTT 是一种拥塞控制系统。您可以在 Linux 桌面上启用 TCP BBR 以改善整体网络浏览体验。默认情况下,Linux 使用 Reno 和 CUBIC 拥塞控制算法。要求:BBR 需要 Linux 内核版本 4.9 或更高版本。由于 AlmaLinux 8 附带 4.18.0 内核,因此我们可以立即启用 BBR。运行以下命令检查可用的拥塞控制算法:sysctl net.ipv4.tcp_available_congestion_control输出:root@vps:~# sysctl net.ipv4.tcp_available_congestion_control net.ipv4.tcp_available_congestion_control = reno cubic运行以下命令检查系统当前使用的拥塞控制算法,sysctl net.ipv4.tcp_congestion_control输出:[root@vps ~]# sysctl net.ipv4.tcp_available_congestion_control net.ipv4.tcp_available_congestion_control = reno cubic在 AlmaLinux 中启用 TCP BBR打开以下配置文件vi /etc/sysctl.conf 以启用 TCP BBRvi /etc/sysctl.conf在配置文件的末尾,添加以下行。net.core.default_qdisc=fq net.ipv4.tcp_congestion_control=bbr保存文件,然后使用此命令刷新配置,sysctl -p输出:[root@vps ~]# sysctl -p net.core.default_qdisc = fq net.ipv4.tcp_congestion_control = bbr现在,验证你的系统是否启用了 BBRsysctl net.ipv4.tcp_congestion_control输出:[root@vps ~]# sysctl net.ipv4.tcp_congestion_control net.ipv4.tcp_congestion_control = bbr完毕!

如何在 AlmaLinux 8 / 9 上启用 BBR BBR 代表瓶颈带宽,RTT 是一种拥塞控制系统。您可以在 Linux 桌面上启用 TCP BBR 以改善整体网络浏览体验。默认情况下,Linux 使用 Reno 和 CUBIC 拥塞控制算法。要求:BBR 需要 Linux 内核版本 4.9 或更高版本。由于 AlmaLinux 8 附带 4.18.0 内核,因此我们可以立即启用 BBR。运行以下命令检查可用的拥塞控制算法:sysctl net.ipv4.tcp_available_congestion_control输出:root@vps:~# sysctl net.ipv4.tcp_available_congestion_control net.ipv4.tcp_available_congestion_control = reno cubic运行以下命令检查系统当前使用的拥塞控制算法,sysctl net.ipv4.tcp_congestion_control输出:[root@vps ~]# sysctl net.ipv4.tcp_available_congestion_control net.ipv4.tcp_available_congestion_control = reno cubic在 AlmaLinux 中启用 TCP BBR打开以下配置文件vi /etc/sysctl.conf 以启用 TCP BBRvi /etc/sysctl.conf在配置文件的末尾,添加以下行。net.core.default_qdisc=fq net.ipv4.tcp_congestion_control=bbr保存文件,然后使用此命令刷新配置,sysctl -p输出:[root@vps ~]# sysctl -p net.core.default_qdisc = fq net.ipv4.tcp_congestion_control = bbr现在,验证你的系统是否启用了 BBRsysctl net.ipv4.tcp_congestion_control输出:[root@vps ~]# sysctl net.ipv4.tcp_congestion_control net.ipv4.tcp_congestion_control = bbr完毕!