搜索到

95

篇与

Krent

的结果

-

VPS 利用 WireGuard 隧道加速两地远程访问体验 本教程通过洛杉矶 CN2 GIA 线路 vps 作为“跳板”中转,利用 WireGuard 隧道,改善纽约机房高延迟、丢包的问题。演示vps1:洛杉矶 CN2 GIA vps Rocky8演示vps2:纽约 普通机房国际线路 Ubuntu 24:@(高兴) 目标是:本地 Windows → 洛杉矶 VPS (中转) → WireGuard 隧道 → 纽约 Ubuntu (远程桌面)。第一步:开启内核转发(两台机器都要做)WireGuard 组网需要机器能够转发数据包。echo "net.ipv4.ip_forward = 1" | sudo tee -a /etc/sysctl.conf sudo sysctl -p第二步:安装 WireGuard1. 纽约 Ubuntu 24.04 安装:sudo apt update sudo apt install wireguard -y2. 洛杉矶 Rocky 8 安装:sudo dnf install elrepo-release epel-release -y sudo dnf install kmod-wireguard wireguard-tools -y第三步:生成密钥对(两台机器分别执行)在每台机器上生成自己的私钥和公钥:wg genkey | tee privatekey | wg pubkey > publickey # 查看私钥:cat privatekey # 查看公钥:cat publickey:@(献黄瓜) 请记录下两台机器各自的 Private 和 Public 内容。第四步:编写配置文件1. 洛杉矶中转机 (Rocky 8) 创建并编辑 /etc/wireguard/wg0.conf[Interface] PrivateKey = <洛杉矶的私钥> Address = 10.0.0.1/24 ListenPort = 51820 [Peer] PublicKey = <纽约的公钥> AllowedIPs = 10.0.0.2/322. 纽约目标机 (Ubuntu 24.04) 创建并编辑 /etc/wireguard/wg0.conf[Interface] PrivateKey = <纽约的私钥> Address = 10.0.0.2/24 [Peer] PublicKey = <洛杉矶的公钥> Endpoint = <洛杉矶的公网IP>:51820 AllowedIPs = 10.0.0.0/24 PersistentKeepalive = 25第五步:启动并验证在两台机器上分别启动 WireGuardsudo wg-quick up wg0:@(高兴) 测试连接:在纽约机器上 ping 10.0.0.1,或在洛杉矶机器上 ping 10.0.0.2。如果通了,内网隧道就建好了。第六步:实现中转(最关键的一步)现在你需要让洛杉矶机器把发往它某个端口的数据,转发到纽约机器的 10.0.0.2 端口。在 洛杉矶 (Rocky 8) 上执行(假设你改后的 RDP 端口是 58432):# 开启防火墙伪装 sudo firewall-cmd --add-masquerade --permanent # 转发规则:把发往洛杉矶 58432 的流量转给纽约 10.0.0.2:58432 sudo firewall-cmd --add-forward-port=port=58432:proto=tcp:toport=58432:toaddr=10.0.0.2 --permanent # 放行 WireGuard 端口和 RDP 端口 sudo firewall-cmd --add-port=51820/udp --permanent sudo firewall-cmd --add-port=58432/tcp --permanent sudo firewall-cmd --reload最后:如何连接?在 Windows 的远程桌面连接(mstsc)中,计算机地址填: 洛杉矶VPS的公网IP:58432这样流量就会通过 CN2 GIA 线路 到达洛杉矶,再通过 WireGuard 内网隧道 快速直达纽约,速度会比直连纽约快得多。

VPS 利用 WireGuard 隧道加速两地远程访问体验 本教程通过洛杉矶 CN2 GIA 线路 vps 作为“跳板”中转,利用 WireGuard 隧道,改善纽约机房高延迟、丢包的问题。演示vps1:洛杉矶 CN2 GIA vps Rocky8演示vps2:纽约 普通机房国际线路 Ubuntu 24:@(高兴) 目标是:本地 Windows → 洛杉矶 VPS (中转) → WireGuard 隧道 → 纽约 Ubuntu (远程桌面)。第一步:开启内核转发(两台机器都要做)WireGuard 组网需要机器能够转发数据包。echo "net.ipv4.ip_forward = 1" | sudo tee -a /etc/sysctl.conf sudo sysctl -p第二步:安装 WireGuard1. 纽约 Ubuntu 24.04 安装:sudo apt update sudo apt install wireguard -y2. 洛杉矶 Rocky 8 安装:sudo dnf install elrepo-release epel-release -y sudo dnf install kmod-wireguard wireguard-tools -y第三步:生成密钥对(两台机器分别执行)在每台机器上生成自己的私钥和公钥:wg genkey | tee privatekey | wg pubkey > publickey # 查看私钥:cat privatekey # 查看公钥:cat publickey:@(献黄瓜) 请记录下两台机器各自的 Private 和 Public 内容。第四步:编写配置文件1. 洛杉矶中转机 (Rocky 8) 创建并编辑 /etc/wireguard/wg0.conf[Interface] PrivateKey = <洛杉矶的私钥> Address = 10.0.0.1/24 ListenPort = 51820 [Peer] PublicKey = <纽约的公钥> AllowedIPs = 10.0.0.2/322. 纽约目标机 (Ubuntu 24.04) 创建并编辑 /etc/wireguard/wg0.conf[Interface] PrivateKey = <纽约的私钥> Address = 10.0.0.2/24 [Peer] PublicKey = <洛杉矶的公钥> Endpoint = <洛杉矶的公网IP>:51820 AllowedIPs = 10.0.0.0/24 PersistentKeepalive = 25第五步:启动并验证在两台机器上分别启动 WireGuardsudo wg-quick up wg0:@(高兴) 测试连接:在纽约机器上 ping 10.0.0.1,或在洛杉矶机器上 ping 10.0.0.2。如果通了,内网隧道就建好了。第六步:实现中转(最关键的一步)现在你需要让洛杉矶机器把发往它某个端口的数据,转发到纽约机器的 10.0.0.2 端口。在 洛杉矶 (Rocky 8) 上执行(假设你改后的 RDP 端口是 58432):# 开启防火墙伪装 sudo firewall-cmd --add-masquerade --permanent # 转发规则:把发往洛杉矶 58432 的流量转给纽约 10.0.0.2:58432 sudo firewall-cmd --add-forward-port=port=58432:proto=tcp:toport=58432:toaddr=10.0.0.2 --permanent # 放行 WireGuard 端口和 RDP 端口 sudo firewall-cmd --add-port=51820/udp --permanent sudo firewall-cmd --add-port=58432/tcp --permanent sudo firewall-cmd --reload最后:如何连接?在 Windows 的远程桌面连接(mstsc)中,计算机地址填: 洛杉矶VPS的公网IP:58432这样流量就会通过 CN2 GIA 线路 到达洛杉矶,再通过 WireGuard 内网隧道 快速直达纽约,速度会比直连纽约快得多。 -

手动补全由于useradd 新增用户导致的丢失Home家目录 这是 Linux 中一个非常经典的“坑”:useradd 和 adduser 是两个不同的命令。useradd (低级命令):它是系统的原始二进制命令。默认不会创建家目录(除非你加上 -m 参数)。默认不会设置密码(需要手动执行 passwd)。默认 Shell 是 /bin/sh(那个连颜色和补全都没有的简陋 Shell)。它主要用于脚本自动化创建系统账号。adduser (高级交互式脚本):它是 Ubuntu/Debian 推荐的友好工具(其实是 useradd 的前端封装)。执行后会自动创建 /home/用户名。会交互式引导你设置密码、填姓名。会自动把默认 Shell 设为好用的 /bin/bash那如果我们现在已经使用useradd 新增用户导致没有家目录,下面方法解决:手动创建目录:sudo mkdir -p /home/你的用户名复制基础配置文件(这一步很重要,决定了用户的初始环境):sudo cp -r /etc/skel/. /home/你的用户名/修正权限(现在目录属于 root,必须改成属于你的用户):sudo chown -R 你的用户名:你的用户名 /home/你的用户名指定用户的登录 Shell(确保能正常进入 bash):sudo usermod -s /bin/bash 你的用户名验证修复:sudo ls -la /home/你的用户名 # 列出文件,如果你能看到 .bashrc 等隐藏文件,说明补全成功。

手动补全由于useradd 新增用户导致的丢失Home家目录 这是 Linux 中一个非常经典的“坑”:useradd 和 adduser 是两个不同的命令。useradd (低级命令):它是系统的原始二进制命令。默认不会创建家目录(除非你加上 -m 参数)。默认不会设置密码(需要手动执行 passwd)。默认 Shell 是 /bin/sh(那个连颜色和补全都没有的简陋 Shell)。它主要用于脚本自动化创建系统账号。adduser (高级交互式脚本):它是 Ubuntu/Debian 推荐的友好工具(其实是 useradd 的前端封装)。执行后会自动创建 /home/用户名。会交互式引导你设置密码、填姓名。会自动把默认 Shell 设为好用的 /bin/bash那如果我们现在已经使用useradd 新增用户导致没有家目录,下面方法解决:手动创建目录:sudo mkdir -p /home/你的用户名复制基础配置文件(这一步很重要,决定了用户的初始环境):sudo cp -r /etc/skel/. /home/你的用户名/修正权限(现在目录属于 root,必须改成属于你的用户):sudo chown -R 你的用户名:你的用户名 /home/你的用户名指定用户的登录 Shell(确保能正常进入 bash):sudo usermod -s /bin/bash 你的用户名验证修复:sudo ls -la /home/你的用户名 # 列出文件,如果你能看到 .bashrc 等隐藏文件,说明补全成功。 -

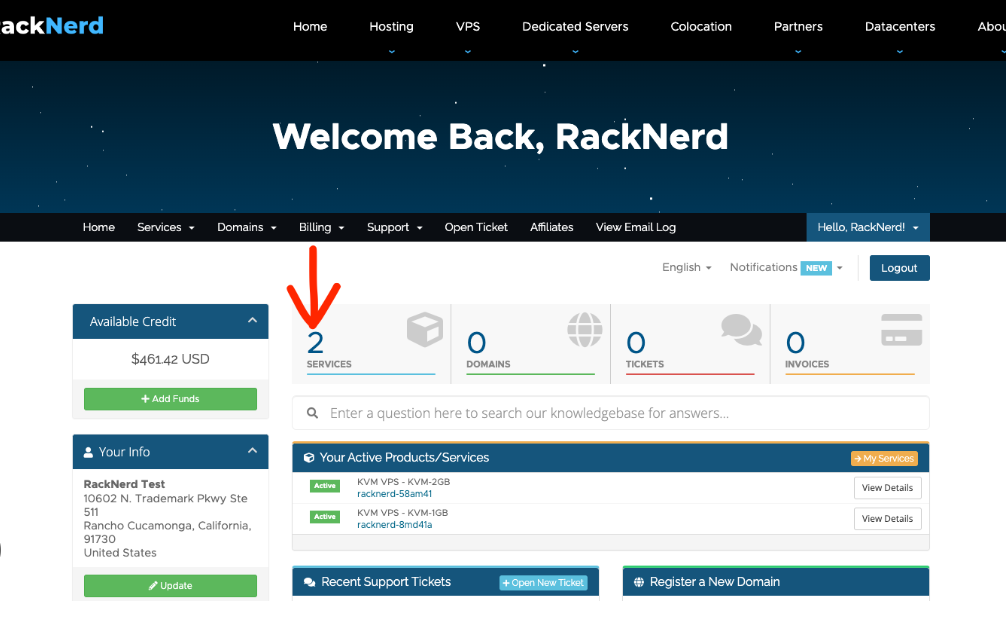

Ubuntu 24.04 安装桌面版以及配置xrdp进行远程连接 演示VPS配置 8G 内存 / 150G 硬盘,安装 Ubuntu 桌面版,为了兼容性最强且长期稳定,推荐安装 Ubuntu 24.04 LTS(长期支持版)。第一步:更新系统并安装桌面环境# 1. 更新软件包列表 apt update && apt upgrade -y # 2. 安装 Ubuntu 官方标准桌面 (GNOME) # 注意:安装过程较慢,建议在 Screen 或 Tmux 下运行,防止断网导致安装中断 apt install ubuntu-desktop -y第二步:安装并配置远程桌面服务 (xrdp)# 3. 安装 xrdp apt install xrdp -y # 4. 将 xrdp 用户添加到 ssl-cert 组(解决权限问题) adduser xrdp ssl-cert # 5. 重启 xrdp 服务 systemctl restart xrdp第三步:配置防火墙确保服务器允许远程桌面的端口(3389)通过:# 如果你启用了 ufw 防火墙,请放行端口 sudo ufw allow 3389/tcp第四步:Windows 连接操作在你的 Windows 电脑上,按下 Win + R,输入 mstsc 并回车。在“计算机”处输入你的 RackNerd VPS IP 地址。点击连接后,会弹出一个登录窗口,Session 选择 Xorg。输入你 Ubuntu 的用户名(通常是 root)和密码。两个非常重要的“避坑”细节:黑屏问题(最常见):默认不支持同一个用户同时在 SSH 和远程桌面上登录。在 Windows 连接之前,请务必注销/断开当前所有的 SSH 会话或控制台窗口,否则连接后可能会卡在黑屏。创建普通用户(安全推荐): 由于 root 用户直接登录桌面有时会有权限弹窗报错,建议创建一个普通用户用于登录:adduser 你的用户名 # 设置新用户 adduser 你的用户名 ssl-cert usermod -aG sudo 你的用户名 # 给它管理员权限 systemctl restart xrdp更换默认 3389 端口,防御自动化暴力破解在 Ubuntu 上将 xrdp 的默认 3389 端口改为其他端口(例如 58432),只需执行以下三个步骤:1. 修改 xrdp 配置文件 使用vi编辑器打开配置文件:vi /etc/xrdp/xrdp.ini找到 port=3389 这一行(通常在文件开头几行),将其修改为你想要的端口号:# 修改前 port=3389 # 修改后(示例改为 58432) port=584322. 在防火墙中放行新端口 如果你开启了 ufw 防火墙,记得删掉旧端口,加上新端口:# 放行新端口 ufw allow 58432/tcp # (可选)删除旧的 3389 端口规则 ufw delete allow 3389/tcp3. 重启服务使配置生效systemctl restart xrdp额外安全建议(高手进阶):即便换了端口,依然建议你在 Ubuntu 中安装 Fail2Ban。它可以监控登录失败日志,如果有人尝试暴力破解你的新端口,Fail2Ban 会自动拉黑对方的 IP:apt install fail2ban -y

Ubuntu 24.04 安装桌面版以及配置xrdp进行远程连接 演示VPS配置 8G 内存 / 150G 硬盘,安装 Ubuntu 桌面版,为了兼容性最强且长期稳定,推荐安装 Ubuntu 24.04 LTS(长期支持版)。第一步:更新系统并安装桌面环境# 1. 更新软件包列表 apt update && apt upgrade -y # 2. 安装 Ubuntu 官方标准桌面 (GNOME) # 注意:安装过程较慢,建议在 Screen 或 Tmux 下运行,防止断网导致安装中断 apt install ubuntu-desktop -y第二步:安装并配置远程桌面服务 (xrdp)# 3. 安装 xrdp apt install xrdp -y # 4. 将 xrdp 用户添加到 ssl-cert 组(解决权限问题) adduser xrdp ssl-cert # 5. 重启 xrdp 服务 systemctl restart xrdp第三步:配置防火墙确保服务器允许远程桌面的端口(3389)通过:# 如果你启用了 ufw 防火墙,请放行端口 sudo ufw allow 3389/tcp第四步:Windows 连接操作在你的 Windows 电脑上,按下 Win + R,输入 mstsc 并回车。在“计算机”处输入你的 RackNerd VPS IP 地址。点击连接后,会弹出一个登录窗口,Session 选择 Xorg。输入你 Ubuntu 的用户名(通常是 root)和密码。两个非常重要的“避坑”细节:黑屏问题(最常见):默认不支持同一个用户同时在 SSH 和远程桌面上登录。在 Windows 连接之前,请务必注销/断开当前所有的 SSH 会话或控制台窗口,否则连接后可能会卡在黑屏。创建普通用户(安全推荐): 由于 root 用户直接登录桌面有时会有权限弹窗报错,建议创建一个普通用户用于登录:adduser 你的用户名 # 设置新用户 adduser 你的用户名 ssl-cert usermod -aG sudo 你的用户名 # 给它管理员权限 systemctl restart xrdp更换默认 3389 端口,防御自动化暴力破解在 Ubuntu 上将 xrdp 的默认 3389 端口改为其他端口(例如 58432),只需执行以下三个步骤:1. 修改 xrdp 配置文件 使用vi编辑器打开配置文件:vi /etc/xrdp/xrdp.ini找到 port=3389 这一行(通常在文件开头几行),将其修改为你想要的端口号:# 修改前 port=3389 # 修改后(示例改为 58432) port=584322. 在防火墙中放行新端口 如果你开启了 ufw 防火墙,记得删掉旧端口,加上新端口:# 放行新端口 ufw allow 58432/tcp # (可选)删除旧的 3389 端口规则 ufw delete allow 3389/tcp3. 重启服务使配置生效systemctl restart xrdp额外安全建议(高手进阶):即便换了端口,依然建议你在 Ubuntu 中安装 Fail2Ban。它可以监控登录失败日志,如果有人尝试暴力破解你的新端口,Fail2Ban 会自动拉黑对方的 IP:apt install fail2ban -y -

DMIT强制重置openssh-server默认配置文件sshd_config 在 Rocky Linux 8 中,重置 sshd_config 并恢复密码登录,最直接的方法是利用 dnf 包管理器重新提取默认配置,并检查可能存在的“隐藏”冲突配置。以下是操作步骤:1. 强制重置为官方默认配置文件你不需要手动修改。通过以下命令可以备份旧文件并强制重新安装 openssh-server 包来生成干净的默认配置文件:# 1. 备份当前被修改过的配置 mv /etc/ssh/sshd_config /etc/ssh/sshd_config.bak # 2. 重新安装 openssh-server 以获取默认配置文件 # 重新安装会自动检测到文件缺失并重新创建一个默认的 sshd_config dnf reinstall openssh-server -y # 3. 确认文件已生成 ls -l /etc/ssh/sshd_config2. 检查并清理“隐藏”冲突配置 (关键)DMIT 等云厂商通常会在 /etc/ssh/sshd_config.d/ 目录下放置额外的 .conf 文件。SSH 会优先读取这些子文件,即使你改好了主配置文件,这些子文件里的 PasswordAuthentication no 依然会生效,导致你登录失败。# 检查该目录下是否有任何限制密码登录的文件 ls /etc/ssh/sshd_config.d/ # 如果有文件(例如 50-redhat.conf 或 cloud-init 相关文件),请检查其内容 # 如果里面写了 PasswordAuthentication no,建议将其删除或改名 rm -f /etc/ssh/sshd_config.d/*.conf3. 开启密码认证与 Root 登录打开新生成的 /etc/ssh/sshd_config,确保以下几项设置正确:PermitRootLogin yes:允许 root 用户通过 SSH 登录。PasswordAuthentication yes:允许使用密码认证。UsePAM yes:确保 PAM 认证开启,否则系统可能无法验证你的 Linux 密码。4. 重置用户密码 (解决“密码错误”提示)如果你确定配置正确但仍提示密码错误,可能是 DMIT 的镜像禁用了 root 密码或密码已失效。请手动重置一次:passwd root # 按提示输入并确认你的新密码5. 重启服务生效systemctl restart sshd

DMIT强制重置openssh-server默认配置文件sshd_config 在 Rocky Linux 8 中,重置 sshd_config 并恢复密码登录,最直接的方法是利用 dnf 包管理器重新提取默认配置,并检查可能存在的“隐藏”冲突配置。以下是操作步骤:1. 强制重置为官方默认配置文件你不需要手动修改。通过以下命令可以备份旧文件并强制重新安装 openssh-server 包来生成干净的默认配置文件:# 1. 备份当前被修改过的配置 mv /etc/ssh/sshd_config /etc/ssh/sshd_config.bak # 2. 重新安装 openssh-server 以获取默认配置文件 # 重新安装会自动检测到文件缺失并重新创建一个默认的 sshd_config dnf reinstall openssh-server -y # 3. 确认文件已生成 ls -l /etc/ssh/sshd_config2. 检查并清理“隐藏”冲突配置 (关键)DMIT 等云厂商通常会在 /etc/ssh/sshd_config.d/ 目录下放置额外的 .conf 文件。SSH 会优先读取这些子文件,即使你改好了主配置文件,这些子文件里的 PasswordAuthentication no 依然会生效,导致你登录失败。# 检查该目录下是否有任何限制密码登录的文件 ls /etc/ssh/sshd_config.d/ # 如果有文件(例如 50-redhat.conf 或 cloud-init 相关文件),请检查其内容 # 如果里面写了 PasswordAuthentication no,建议将其删除或改名 rm -f /etc/ssh/sshd_config.d/*.conf3. 开启密码认证与 Root 登录打开新生成的 /etc/ssh/sshd_config,确保以下几项设置正确:PermitRootLogin yes:允许 root 用户通过 SSH 登录。PasswordAuthentication yes:允许使用密码认证。UsePAM yes:确保 PAM 认证开启,否则系统可能无法验证你的 Linux 密码。4. 重置用户密码 (解决“密码错误”提示)如果你确定配置正确但仍提示密码错误,可能是 DMIT 的镜像禁用了 root 密码或密码已失效。请手动重置一次:passwd root # 按提示输入并确认你的新密码5. 重启服务生效systemctl restart sshd -

在 RackNerd 使用一键 DD 脚本合集:一键安装 Windows 系统 本文将为您介绍如何在 RackNerd 上使用 DD 脚本一键安装 Windows 系统。无论是新手还是资深用户,都能通过本文快速掌握操作步骤。安装重装系统的前提组件在开始之前,请确保您的系统已安装以下必要组件:Debian/Ubuntu 系统: apt-get install -y xz-utils openssl gawk file wget screen && screen -S os RedHat/CentOS 系统: yum install -y xz openssl gawk file glibc-common wget screen && screen -S os 如果安装过程中出现异常,建议刷新镜像缓存或更换镜像源:RedHat/CentOS: yum makecache && yum update -y Debian/Ubuntu: apt update -y && apt dist-upgrade -y一键智能安装脚本以下是一键 DD 脚本的特点和安装步骤:支持国内外各种 VPS 重装,尤其适合国内访问国外资源较慢的 VPS。支持 Debian 11 及更高版本。提供 3 个甲骨文专用选项(23-25),方便用户操作。安装步骤:wget --no-check-certificate -O AutoReinstall.sh https://dl.cingetech.com/Shell/AutoReinstall.sh && chmod a+x AutoReinstall.sh && bash AutoReinstall.sh系统选择与密码:以下是 25 合一系统的默认密码列表:CentOS 7.7:Pwd@CentOSCentOS 7:cxthhhhh.comCentOS 8:cxthhhhh.comCentOS 6:Minijer.comDebian 11:Minijer.comDebian 10:Minijer.comDebian 9:Minijer.comDebian 8:Minijer.comUbuntu 20.04:Minijer.comUbuntu 18.04:Minijer.comUbuntu 16.04:Minijer.comWindows Server 2019:cxthhhhh.comWindows Server 2016:cxthhhhh.comWindows Server 2012:cxthhhhh.comWindows Server 2012 Lite:nat.eeWindows Server 2008:cxthhhhh.comWindows Server 2008 Lite:nat.eeWindows Server 2003:cxthhhhh.comWindows Server 2003 Lite:WinSrv2003x86-ChineseWindows 10 LTSC Lite:www.nat.eeWindows 7 x86 Lite:Windows7x86-ChineseWindows 7 Ent Lite:nat.eeWindows 7 Ent Lite (UEFI 支持甲骨文):nat.eeWindows Server 2008 Lite (UEFI 支持甲骨文):nat.eeWindows Server 2012 Lite (UEFI 支持甲骨文):nat.ee自定义镜像注意事项在谷歌云原版系统上 DD 时,可能会出现子网掩码为 255.255.255.255 的情况,需手动更正为 255.255.255.0,否则可能导致主机离线。甲骨文云(Oracle Cloud)用户建议选择 23-25 选项,并确保基础系统为 Ubuntu,否则可能无法成功。一键安装脚本(自定义 DD 包地址)如果您有自己的 DD 包,可以使用以下脚本进行安装:wget --no-check-certificate -qO InstallNET.sh 'https://d.02es.com/InstallNET.sh' && bash InstallNET.sh -dd '[Windows DD 包直链地址]'通过以上步骤,您可以轻松在 RackNerd 上使用 DD 脚本一键安装 Windows 系统。

在 RackNerd 使用一键 DD 脚本合集:一键安装 Windows 系统 本文将为您介绍如何在 RackNerd 上使用 DD 脚本一键安装 Windows 系统。无论是新手还是资深用户,都能通过本文快速掌握操作步骤。安装重装系统的前提组件在开始之前,请确保您的系统已安装以下必要组件:Debian/Ubuntu 系统: apt-get install -y xz-utils openssl gawk file wget screen && screen -S os RedHat/CentOS 系统: yum install -y xz openssl gawk file glibc-common wget screen && screen -S os 如果安装过程中出现异常,建议刷新镜像缓存或更换镜像源:RedHat/CentOS: yum makecache && yum update -y Debian/Ubuntu: apt update -y && apt dist-upgrade -y一键智能安装脚本以下是一键 DD 脚本的特点和安装步骤:支持国内外各种 VPS 重装,尤其适合国内访问国外资源较慢的 VPS。支持 Debian 11 及更高版本。提供 3 个甲骨文专用选项(23-25),方便用户操作。安装步骤:wget --no-check-certificate -O AutoReinstall.sh https://dl.cingetech.com/Shell/AutoReinstall.sh && chmod a+x AutoReinstall.sh && bash AutoReinstall.sh系统选择与密码:以下是 25 合一系统的默认密码列表:CentOS 7.7:Pwd@CentOSCentOS 7:cxthhhhh.comCentOS 8:cxthhhhh.comCentOS 6:Minijer.comDebian 11:Minijer.comDebian 10:Minijer.comDebian 9:Minijer.comDebian 8:Minijer.comUbuntu 20.04:Minijer.comUbuntu 18.04:Minijer.comUbuntu 16.04:Minijer.comWindows Server 2019:cxthhhhh.comWindows Server 2016:cxthhhhh.comWindows Server 2012:cxthhhhh.comWindows Server 2012 Lite:nat.eeWindows Server 2008:cxthhhhh.comWindows Server 2008 Lite:nat.eeWindows Server 2003:cxthhhhh.comWindows Server 2003 Lite:WinSrv2003x86-ChineseWindows 10 LTSC Lite:www.nat.eeWindows 7 x86 Lite:Windows7x86-ChineseWindows 7 Ent Lite:nat.eeWindows 7 Ent Lite (UEFI 支持甲骨文):nat.eeWindows Server 2008 Lite (UEFI 支持甲骨文):nat.eeWindows Server 2012 Lite (UEFI 支持甲骨文):nat.ee自定义镜像注意事项在谷歌云原版系统上 DD 时,可能会出现子网掩码为 255.255.255.255 的情况,需手动更正为 255.255.255.0,否则可能导致主机离线。甲骨文云(Oracle Cloud)用户建议选择 23-25 选项,并确保基础系统为 Ubuntu,否则可能无法成功。一键安装脚本(自定义 DD 包地址)如果您有自己的 DD 包,可以使用以下脚本进行安装:wget --no-check-certificate -qO InstallNET.sh 'https://d.02es.com/InstallNET.sh' && bash InstallNET.sh -dd '[Windows DD 包直链地址]'通过以上步骤,您可以轻松在 RackNerd 上使用 DD 脚本一键安装 Windows 系统。 -

VPS之间通过Wireguard异地Mesh组内网加速访问体验 举例我们想从洛杉矶机房vps加速访问纽约机房vps(la > ny)以下是从零开始的完整操作步骤,假设:洛杉矶 VPS (Rocky 8) 公网 IP 为 LA_IP纽约 VPS (Windows) 公网 IP 为 NY_IP中转端口:13389 (你本地连接这个端口) -> 目标端口:3389 (纽约 RDP)第一步:洛杉矶端 (Rocky 8) 安装与配置1. 安装 WireGuard 工具:dnf install -y epel-release elrepo-release dnf install -y kmod-wireguard wireguard-tools2. 生成服务端密钥对:mkdir -p /etc/wireguard && cd /etc/wireguard umask 077 wg genkey | tee privatekey | wg pubkey > publickey请记录下 privatekey (服务端私钥) 和 publickey (服务端公钥) 的内容。3. 开启内核转发:echo "net.ipv4.ip_forward = 1" | sudo tee -a /etc/sysctl.conf sysctl -p4. 创建配置文件 /etc/wireguard/wg0.conf:使用 vi 或 nano 编辑,注意替换下方带有 < > 的部分:[Interface] PrivateKey = <洛杉矶的 privatekey 内容> Address = 10.0.0.1/24 ListenPort = 51820 # 核心:流量转发规则 (假设公网网卡名为 eth0) PostUp = iptables -A FORWARD -i wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE # 将发往 LA_IP:13389 的 TCP 流量转发到 10.0.0.2:3389 PostUp = iptables -t nat -A PREROUTING -p tcp --dport 13389 -j DNAT --to-destination 10.0.0.2:3389 PostDown = iptables -D FORWARD -i wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE PostDown = iptables -t nat -D PREROUTING -p tcp --dport 13389 -j DNAT --to-destination 10.0.0.2:3389 [Peer] PublicKey = <稍后填入纽约 Windows 生成的公钥> AllowedIPs = 10.0.0.2/325. 防火墙放行:firewall-cmd --add-port=51820/udp --permanent firewall-cmd --add-port=13389/tcp --permanent firewall-cmd --add-masquerade --permanent firewall-cmd --reload第二步:纽约端 (Windows) 安装与配置安装客户端: 从 wireguard.com 下载并安装 Windows 版。新建隧道: 点击左下角“新建空隧道”,会自动生成一对密钥。编辑配置:[Interface] PrivateKey = <此处自动生成的 Windows 私钥> Address = 10.0.0.2/24 DNS = 1.1.1.1 [Peer] PublicKey = <填入第一步在洛杉矶生成的 publickey 内容> Endpoint = <LA_IP>:51820 AllowedIPs = 10.0.0.0/24 PersistentKeepalive = 25复制公钥: 将窗口上方的 Public Key 复制下来。第三步:建立连接回到洛杉矶端: 将刚才拷贝的 Windows 公钥填入 /etc/wireguard/wg0.conf 的 [Peer] 部分。2.启动洛杉矶服务:systemctl enable wg-quick@wg0 systemctl start wg-quick@wg0启动 Windows 端: 在 WireGuard 软件中点击 Activate。测试隧道: 在 Windows 上尝试 ping 10.0.0.1。如果通了,说明隧道已建立。第四步:远程桌面连接在国内的电脑上,打开“远程桌面连接” (mstsc)。计算机栏输入:LA_IP:13389点击连接,此时你应该能直接连入纽约的 Windows 桌面。PS: 注意点: 纽约 Windows 的防火墙需要允许 3389 端口(通常默认已开启),并且要确保 Remote Desktop 功能已启用。为了保证长期稳定运行,两个“避坑”小建议:防止断流 (PersistentKeepalive):由于 WireGuard 是 UDP 协议,有些运营商防火墙会自动断开长时间不活跃的 UDP 连接。请务必确认 Windows 端配置文件的 [Peer] 部分有 PersistentKeepalive = 25。这样每 25 秒会发一个心跳包,保证线路一直“热”着。MTU 优化(如果发现大文件传输慢):如果在远程桌面里打开大图片或传输文件时感觉有“撕裂感”或突然卡死,尝试在 Windows 端 的 [Interface] 部分添加一行 MTU = 1380。这可以防止因为数据包过大被网络设备直接丢弃。

VPS之间通过Wireguard异地Mesh组内网加速访问体验 举例我们想从洛杉矶机房vps加速访问纽约机房vps(la > ny)以下是从零开始的完整操作步骤,假设:洛杉矶 VPS (Rocky 8) 公网 IP 为 LA_IP纽约 VPS (Windows) 公网 IP 为 NY_IP中转端口:13389 (你本地连接这个端口) -> 目标端口:3389 (纽约 RDP)第一步:洛杉矶端 (Rocky 8) 安装与配置1. 安装 WireGuard 工具:dnf install -y epel-release elrepo-release dnf install -y kmod-wireguard wireguard-tools2. 生成服务端密钥对:mkdir -p /etc/wireguard && cd /etc/wireguard umask 077 wg genkey | tee privatekey | wg pubkey > publickey请记录下 privatekey (服务端私钥) 和 publickey (服务端公钥) 的内容。3. 开启内核转发:echo "net.ipv4.ip_forward = 1" | sudo tee -a /etc/sysctl.conf sysctl -p4. 创建配置文件 /etc/wireguard/wg0.conf:使用 vi 或 nano 编辑,注意替换下方带有 < > 的部分:[Interface] PrivateKey = <洛杉矶的 privatekey 内容> Address = 10.0.0.1/24 ListenPort = 51820 # 核心:流量转发规则 (假设公网网卡名为 eth0) PostUp = iptables -A FORWARD -i wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE # 将发往 LA_IP:13389 的 TCP 流量转发到 10.0.0.2:3389 PostUp = iptables -t nat -A PREROUTING -p tcp --dport 13389 -j DNAT --to-destination 10.0.0.2:3389 PostDown = iptables -D FORWARD -i wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE PostDown = iptables -t nat -D PREROUTING -p tcp --dport 13389 -j DNAT --to-destination 10.0.0.2:3389 [Peer] PublicKey = <稍后填入纽约 Windows 生成的公钥> AllowedIPs = 10.0.0.2/325. 防火墙放行:firewall-cmd --add-port=51820/udp --permanent firewall-cmd --add-port=13389/tcp --permanent firewall-cmd --add-masquerade --permanent firewall-cmd --reload第二步:纽约端 (Windows) 安装与配置安装客户端: 从 wireguard.com 下载并安装 Windows 版。新建隧道: 点击左下角“新建空隧道”,会自动生成一对密钥。编辑配置:[Interface] PrivateKey = <此处自动生成的 Windows 私钥> Address = 10.0.0.2/24 DNS = 1.1.1.1 [Peer] PublicKey = <填入第一步在洛杉矶生成的 publickey 内容> Endpoint = <LA_IP>:51820 AllowedIPs = 10.0.0.0/24 PersistentKeepalive = 25复制公钥: 将窗口上方的 Public Key 复制下来。第三步:建立连接回到洛杉矶端: 将刚才拷贝的 Windows 公钥填入 /etc/wireguard/wg0.conf 的 [Peer] 部分。2.启动洛杉矶服务:systemctl enable wg-quick@wg0 systemctl start wg-quick@wg0启动 Windows 端: 在 WireGuard 软件中点击 Activate。测试隧道: 在 Windows 上尝试 ping 10.0.0.1。如果通了,说明隧道已建立。第四步:远程桌面连接在国内的电脑上,打开“远程桌面连接” (mstsc)。计算机栏输入:LA_IP:13389点击连接,此时你应该能直接连入纽约的 Windows 桌面。PS: 注意点: 纽约 Windows 的防火墙需要允许 3389 端口(通常默认已开启),并且要确保 Remote Desktop 功能已启用。为了保证长期稳定运行,两个“避坑”小建议:防止断流 (PersistentKeepalive):由于 WireGuard 是 UDP 协议,有些运营商防火墙会自动断开长时间不活跃的 UDP 连接。请务必确认 Windows 端配置文件的 [Peer] 部分有 PersistentKeepalive = 25。这样每 25 秒会发一个心跳包,保证线路一直“热”着。MTU 优化(如果发现大文件传输慢):如果在远程桌面里打开大图片或传输文件时感觉有“撕裂感”或突然卡死,尝试在 Windows 端 的 [Interface] 部分添加一行 MTU = 1380。这可以防止因为数据包过大被网络设备直接丢弃。 -

如何在 Sublime Text 中批量在每一行前面粘贴内容 在 Sublime Text 中批量在每一行前面粘贴文字,最常用的方法是使用多行光标(Multiple Cursors)功能。以下是几种具体的操作方式:方法一:通过全选/选中多行(最推荐)这种方法适用于想要在当前文件的所有行或选中的连续多行前面添加相同文字。选中多行:使用鼠标拖动选中目标行,或者按 Ctrl + A (Windows) / Cmd + A (Mac) 全选。分散光标:按下 Ctrl + Shift + L (Windows) 或 Cmd + Shift + L (Mac)。此时,每一行的末尾都会出现一个闪烁的光标。移动光标至行首:按下键盘上的 Home 键(如果是笔记本电脑可能需要 Fn + 左箭头),所有光标会同步移动到各自行的开头。粘贴/输入:直接输入文字或按下 Ctrl + V (Windows) / Cmd + V (Mac) 粘贴剪贴板内容。方法二:鼠标右键垂直拖动(列模式)如果习惯使用鼠标,这种方式更直观。按住 Shift + 鼠标右键:在想要开始的地方点击并向下垂直拖动,你会看到一条垂直的光标线覆盖了多行。粘贴/输入:直接在当前位置粘贴或输入文字,所有行会同步更新。提示:在 Mac 上,通常是按住 Option 键的同时使用鼠标左键拖动。方法三:使用查找替换(正则法)如果需要对整个文件进行操作,且行数非常多,正则替换更高效。打开替换面板:按下 Ctrl + H (Windows) 或 Cmd + Option + F (Mac)。启用正则:点击面板左侧的 .* 图标(或快捷键 Alt + R)。输入正则:在 Find(查找)框输入:^ (代表行首)。在 Replace(替换)框输入:你想粘贴的文字。全部替换:点击 Replace All。总结常用快捷键动作Windows 快捷键Mac 快捷键将选中行分散为多光标Ctrl + Shift + LCmd + Shift + L移动光标至行首HomeCmd + 左箭头 或 Home粘贴文本Ctrl + VCmd + V温馨提示:在执行 Ctrl + Shift + L 后,如果你的剪贴板内容也是多行的,且行数与当前光标数一致,Sublime 会逐行对应粘贴;如果剪贴板只有一行文字,则会重复粘贴到所有行首。

如何在 Sublime Text 中批量在每一行前面粘贴内容 在 Sublime Text 中批量在每一行前面粘贴文字,最常用的方法是使用多行光标(Multiple Cursors)功能。以下是几种具体的操作方式:方法一:通过全选/选中多行(最推荐)这种方法适用于想要在当前文件的所有行或选中的连续多行前面添加相同文字。选中多行:使用鼠标拖动选中目标行,或者按 Ctrl + A (Windows) / Cmd + A (Mac) 全选。分散光标:按下 Ctrl + Shift + L (Windows) 或 Cmd + Shift + L (Mac)。此时,每一行的末尾都会出现一个闪烁的光标。移动光标至行首:按下键盘上的 Home 键(如果是笔记本电脑可能需要 Fn + 左箭头),所有光标会同步移动到各自行的开头。粘贴/输入:直接输入文字或按下 Ctrl + V (Windows) / Cmd + V (Mac) 粘贴剪贴板内容。方法二:鼠标右键垂直拖动(列模式)如果习惯使用鼠标,这种方式更直观。按住 Shift + 鼠标右键:在想要开始的地方点击并向下垂直拖动,你会看到一条垂直的光标线覆盖了多行。粘贴/输入:直接在当前位置粘贴或输入文字,所有行会同步更新。提示:在 Mac 上,通常是按住 Option 键的同时使用鼠标左键拖动。方法三:使用查找替换(正则法)如果需要对整个文件进行操作,且行数非常多,正则替换更高效。打开替换面板:按下 Ctrl + H (Windows) 或 Cmd + Option + F (Mac)。启用正则:点击面板左侧的 .* 图标(或快捷键 Alt + R)。输入正则:在 Find(查找)框输入:^ (代表行首)。在 Replace(替换)框输入:你想粘贴的文字。全部替换:点击 Replace All。总结常用快捷键动作Windows 快捷键Mac 快捷键将选中行分散为多光标Ctrl + Shift + LCmd + Shift + L移动光标至行首HomeCmd + 左箭头 或 Home粘贴文本Ctrl + VCmd + V温馨提示:在执行 Ctrl + Shift + L 后,如果你的剪贴板内容也是多行的,且行数与当前光标数一致,Sublime 会逐行对应粘贴;如果剪贴板只有一行文字,则会重复粘贴到所有行首。 -

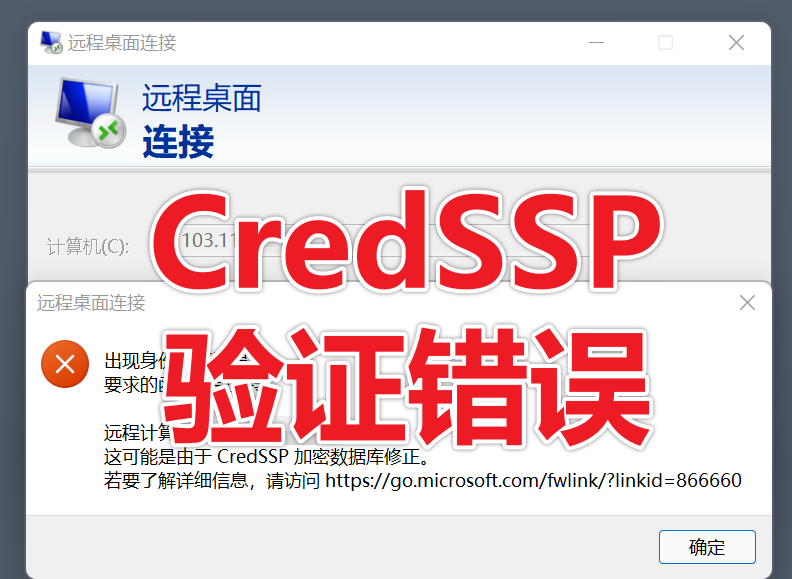

Windows 远程桌面提示连接失败 出现身份验证错误 由于Credssp 加密数据库修正 解决方法! Windows 远程桌面连接服务器提示 出现身份验证错误,要求的函数不受支持,这可能是由于Credssp 加密数据库修正,这也是最近遇到的一个问题,之前一直都可以正常连接,经查询,这个问题通常由于本地电脑(Windows 10/11)安装了微软针对 CVE-2018-0886 安全漏洞的更新,而远程机器(Win7 企业版)尚未更新该补丁,导致身份验证协议版本不匹配。虽然 Win7 已停止官方支持,但仍可通过以下两种方法在本地电脑上恢复连接:方法一:通过组策略修改(最推荐)1. 在本地电脑按 Win + R,输入 gpedit.msc 并回车。 2. 依次展开:计算机配置 > 管理模板 > 系统 > 凭据分配。 3. 在右侧找到 加密 Oracle(数据库) 修正 (Encryption Oracle Remediation),双击打开。 4. 选择 已启用,并在下方的“保护级别”中选择 易受攻击 (Vulnerable)。 5. 点击确定后,无需重启即可尝试重新连接远程桌面。方法二:通过注册表修改(适用于无法打开组策略的情况)如果你的系统是家庭版或无法使用组策略,可以在本地电脑执行以下操作:1、以管理员身份运行 命令提示符 (CMD)。2、复制并粘贴以下命令并按回车reg add "HKLM\Software\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters" /f /v AllowEncryptionOracle /t REG_DWORD /d 2此命令的作用是手动创建注册表项,并将保护级别设为“易受攻击” (数值 2)。为什么之前可以连?因为微软在 2018 年后的某次自动更新中,将该安全策略的默认值从“易受攻击”改为了“已缓解”或“强制更新的客户端”,从而拦截了与未打补丁的老旧系统(如 Win7)的非加密通信。

Windows 远程桌面提示连接失败 出现身份验证错误 由于Credssp 加密数据库修正 解决方法! Windows 远程桌面连接服务器提示 出现身份验证错误,要求的函数不受支持,这可能是由于Credssp 加密数据库修正,这也是最近遇到的一个问题,之前一直都可以正常连接,经查询,这个问题通常由于本地电脑(Windows 10/11)安装了微软针对 CVE-2018-0886 安全漏洞的更新,而远程机器(Win7 企业版)尚未更新该补丁,导致身份验证协议版本不匹配。虽然 Win7 已停止官方支持,但仍可通过以下两种方法在本地电脑上恢复连接:方法一:通过组策略修改(最推荐)1. 在本地电脑按 Win + R,输入 gpedit.msc 并回车。 2. 依次展开:计算机配置 > 管理模板 > 系统 > 凭据分配。 3. 在右侧找到 加密 Oracle(数据库) 修正 (Encryption Oracle Remediation),双击打开。 4. 选择 已启用,并在下方的“保护级别”中选择 易受攻击 (Vulnerable)。 5. 点击确定后,无需重启即可尝试重新连接远程桌面。方法二:通过注册表修改(适用于无法打开组策略的情况)如果你的系统是家庭版或无法使用组策略,可以在本地电脑执行以下操作:1、以管理员身份运行 命令提示符 (CMD)。2、复制并粘贴以下命令并按回车reg add "HKLM\Software\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters" /f /v AllowEncryptionOracle /t REG_DWORD /d 2此命令的作用是手动创建注册表项,并将保护级别设为“易受攻击” (数值 2)。为什么之前可以连?因为微软在 2018 年后的某次自动更新中,将该安全策略的默认值从“易受攻击”改为了“已缓解”或“强制更新的客户端”,从而拦截了与未打补丁的老旧系统(如 Win7)的非加密通信。 -

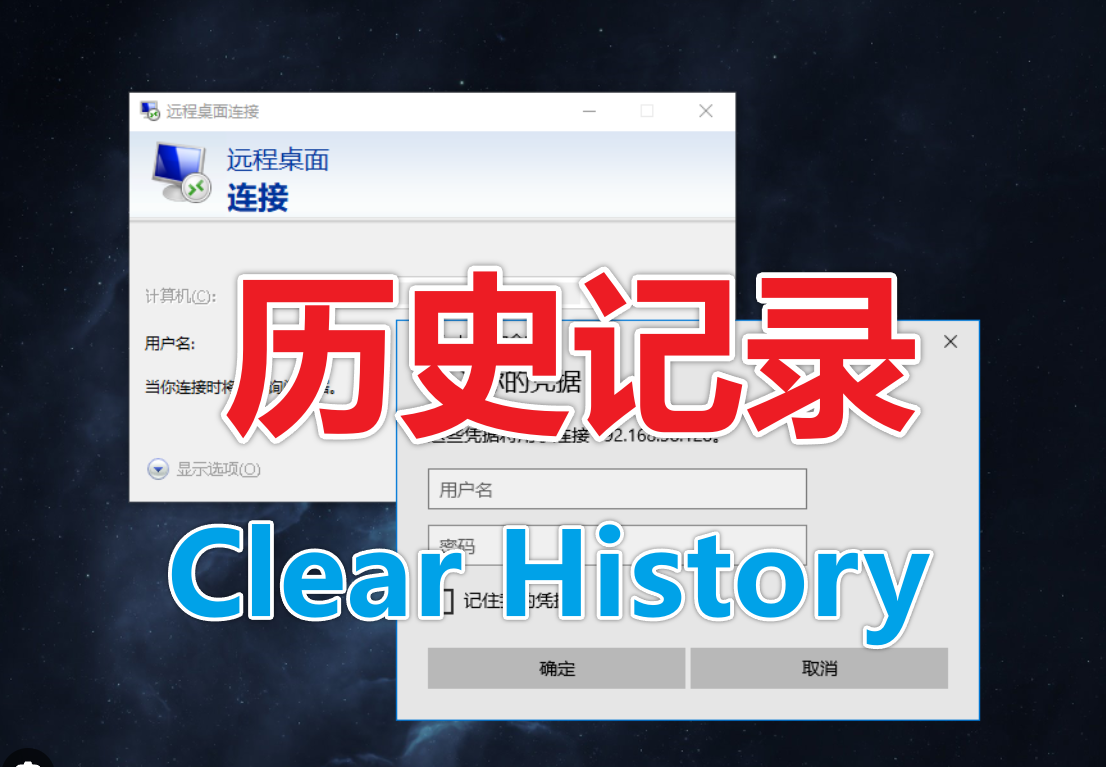

如何删除Windows远程桌面连接的历史纪录 要删除 Windows 远程桌面连接的历史记录,需要分别清除注册表中的连接地址记录和凭据管理器中保存的密码。方法一:清除注册表中的连接历史记录此方法将删除远程桌面连接窗口下拉列表中的 IP 地址或计算机名称记录。 按下 Win + R 组合键,输入 regedit,然后按 Enter 键打开注册表编辑器。导航到以下注册表路径:HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client在该路径下,看到名为 Default 的子项。点击 Default 子项,在右侧窗格中将列出名为 MRU (Most Recently Used) 开头的一系列值(例如 MRU0, MRU1 等),它们对应着您连接过的历史记录。右键点击想要删除的特定值,然后选择删除。要清除所有历史记录,可以删除所有 MRU 开头的值。删除后,关闭注册表编辑器。方法二:删除 Default.rdp 配置文件注册表方法可能无法清除最后一次连接的记录。这是因为 Windows 会将最后一次使用的连接信息保存在一个名为 Default.rdp 的隐藏文件中。 打开文件资源管理器。导航到“我的文档”文件夹(通常在 C:Users您的用户名Documents)。确保显示隐藏文件。在 Windows 10/11 中,可以在顶部菜单栏点击“查看” -> “显示” -> 勾选“隐藏的项目”。找到名为 Default.rdp 的文件,并将其删除。方法三:清除凭据管理器中保存的密码如果在连接时选择了“允许我保存凭据”,Windows 会在凭据管理器中保存您的用户名和密码,以便下次自动登录。在 Windows 搜索框中输入“凭据管理器”并打开它。选择Windows 凭据。在“Windows 凭据”下,找到与远程桌面连接相关的条目(通常以您连接的 IP 地址或计算机名称命名)。点击相应的条目,然后点击删除链接,确认删除保存的凭据。 完成上述步骤后,远程桌面连接历史记录和凭据将被清除。操作注册表时请务必谨慎,建议在修改前进行备份。下面提供一个可以一键清除所有 RDP 历史记录(包括注册表 MRU 列表和 Default.rdp 文件)的 BAT 脚本。一键清除 RDP 历史记录的 BAT 脚本您可以将以下代码复制到一个新的文本文档中,并将文件重命名为 Clear_RDP_History.bat,然后右键点击该文件,选择以管理员身份运行。@echo off SETLOCAL REM 检查是否以管理员权限运行 NET SESSION >nul 2>&1 IF %ERRORLEVEL% NEQ 0 ( echo 错误:请右键点击此文件,选择“以管理员身份运行”。 echo 管理员权限是修改注册表所必需的。 pause EXIT /B 1 ) echo 正在清除 Windows 远程桌面连接历史记录... REM 1. 清除注册表中的 MRU (Most Recently Used) 列表 REG DELETE "HKCU\Software\Microsoft\Terminal Server Client\Default" /f >nul 2>&1 IF %ERRORLEVEL% EQU 0 ( echo 成功清除注册表 RDP 连接记录。 ) ELSE ( echo 警告:注册表键值不存在或清除失败。 ) REM 2. 删除 Default.rdp 配置文件(包含最后一次连接信息) SET "RDP_FILE=%USERPROFILE%\Documents\Default.rdp" IF EXIST "%RDP_FILE%" ( DEL "%RDP_FILE%" /f >nul 2>&1 IF %ERRORLEVEL% EQU 0 ( echo 成功删除 Default.rdp 配置文件。 ) ELSE ( echo 警告:删除 Default.rdp 失败。 ) ) ELSE ( echo Default.rdp 文件不存在,无需删除。 ) REM 3. 提示用户手动清除凭据管理器中的密码 echo. echo ======================================================= echo 注意:此脚本无法自动删除已保存的用户名和密码。 echo 请手动打开“凭据管理器”(在搜索框输入 credential manager) echo 在“Windows 凭据”下找到并删除相关 RDP 条目。 echo ======================================================= echo. echo 清除操作完成。 pause ENDLOCAL使用方法复制上方代码。新建一个文本文档,粘贴代码,保存为 Clear_RDP_History.bat; 编码格式选择GB-2312重要: 右键点击 Clear_RDP_History.bat 文件,选择以管理员身份运行。按照屏幕提示完成操作。

如何删除Windows远程桌面连接的历史纪录 要删除 Windows 远程桌面连接的历史记录,需要分别清除注册表中的连接地址记录和凭据管理器中保存的密码。方法一:清除注册表中的连接历史记录此方法将删除远程桌面连接窗口下拉列表中的 IP 地址或计算机名称记录。 按下 Win + R 组合键,输入 regedit,然后按 Enter 键打开注册表编辑器。导航到以下注册表路径:HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client在该路径下,看到名为 Default 的子项。点击 Default 子项,在右侧窗格中将列出名为 MRU (Most Recently Used) 开头的一系列值(例如 MRU0, MRU1 等),它们对应着您连接过的历史记录。右键点击想要删除的特定值,然后选择删除。要清除所有历史记录,可以删除所有 MRU 开头的值。删除后,关闭注册表编辑器。方法二:删除 Default.rdp 配置文件注册表方法可能无法清除最后一次连接的记录。这是因为 Windows 会将最后一次使用的连接信息保存在一个名为 Default.rdp 的隐藏文件中。 打开文件资源管理器。导航到“我的文档”文件夹(通常在 C:Users您的用户名Documents)。确保显示隐藏文件。在 Windows 10/11 中,可以在顶部菜单栏点击“查看” -> “显示” -> 勾选“隐藏的项目”。找到名为 Default.rdp 的文件,并将其删除。方法三:清除凭据管理器中保存的密码如果在连接时选择了“允许我保存凭据”,Windows 会在凭据管理器中保存您的用户名和密码,以便下次自动登录。在 Windows 搜索框中输入“凭据管理器”并打开它。选择Windows 凭据。在“Windows 凭据”下,找到与远程桌面连接相关的条目(通常以您连接的 IP 地址或计算机名称命名)。点击相应的条目,然后点击删除链接,确认删除保存的凭据。 完成上述步骤后,远程桌面连接历史记录和凭据将被清除。操作注册表时请务必谨慎,建议在修改前进行备份。下面提供一个可以一键清除所有 RDP 历史记录(包括注册表 MRU 列表和 Default.rdp 文件)的 BAT 脚本。一键清除 RDP 历史记录的 BAT 脚本您可以将以下代码复制到一个新的文本文档中,并将文件重命名为 Clear_RDP_History.bat,然后右键点击该文件,选择以管理员身份运行。@echo off SETLOCAL REM 检查是否以管理员权限运行 NET SESSION >nul 2>&1 IF %ERRORLEVEL% NEQ 0 ( echo 错误:请右键点击此文件,选择“以管理员身份运行”。 echo 管理员权限是修改注册表所必需的。 pause EXIT /B 1 ) echo 正在清除 Windows 远程桌面连接历史记录... REM 1. 清除注册表中的 MRU (Most Recently Used) 列表 REG DELETE "HKCU\Software\Microsoft\Terminal Server Client\Default" /f >nul 2>&1 IF %ERRORLEVEL% EQU 0 ( echo 成功清除注册表 RDP 连接记录。 ) ELSE ( echo 警告:注册表键值不存在或清除失败。 ) REM 2. 删除 Default.rdp 配置文件(包含最后一次连接信息) SET "RDP_FILE=%USERPROFILE%\Documents\Default.rdp" IF EXIST "%RDP_FILE%" ( DEL "%RDP_FILE%" /f >nul 2>&1 IF %ERRORLEVEL% EQU 0 ( echo 成功删除 Default.rdp 配置文件。 ) ELSE ( echo 警告:删除 Default.rdp 失败。 ) ) ELSE ( echo Default.rdp 文件不存在,无需删除。 ) REM 3. 提示用户手动清除凭据管理器中的密码 echo. echo ======================================================= echo 注意:此脚本无法自动删除已保存的用户名和密码。 echo 请手动打开“凭据管理器”(在搜索框输入 credential manager) echo 在“Windows 凭据”下找到并删除相关 RDP 条目。 echo ======================================================= echo. echo 清除操作完成。 pause ENDLOCAL使用方法复制上方代码。新建一个文本文档,粘贴代码,保存为 Clear_RDP_History.bat; 编码格式选择GB-2312重要: 右键点击 Clear_RDP_History.bat 文件,选择以管理员身份运行。按照屏幕提示完成操作。 -

如何隐藏Chrome滚动条 关闭谷歌浏览器右侧滚动条方法 在macOS习惯无滚动条显示后,回到Windows10发现Chrome的滚动条显得突兀。本文介绍了如何在Chrome中隐藏滚动条,提升浏览体验。只需在地址栏输入chrome://flags/#overlay-scrollbars,选择Enable开启,即可实现滚动条的隐藏。当需要恢复显示时,选择Disable即可。这种方法尤其适用于使用webSSH等应用时,减少不必要的视觉干扰。chrome://flags/#overlay-scrollbars选择 Enable 开启即可。//其原理是打开 Enable 浮层叠加滚动条 ( Overlay Scrollbars ) ,让传统右侧固定滚动条实现浮层显示,从而在一般情况下,鼠标指针不触碰到右侧边线时,实现滚动条的隐藏;但是,当你的鼠标指针触碰到最右侧浏览器边界时,滚动条依然会显示出来。

如何隐藏Chrome滚动条 关闭谷歌浏览器右侧滚动条方法 在macOS习惯无滚动条显示后,回到Windows10发现Chrome的滚动条显得突兀。本文介绍了如何在Chrome中隐藏滚动条,提升浏览体验。只需在地址栏输入chrome://flags/#overlay-scrollbars,选择Enable开启,即可实现滚动条的隐藏。当需要恢复显示时,选择Disable即可。这种方法尤其适用于使用webSSH等应用时,减少不必要的视觉干扰。chrome://flags/#overlay-scrollbars选择 Enable 开启即可。//其原理是打开 Enable 浮层叠加滚动条 ( Overlay Scrollbars ) ,让传统右侧固定滚动条实现浮层显示,从而在一般情况下,鼠标指针不触碰到右侧边线时,实现滚动条的隐藏;但是,当你的鼠标指针触碰到最右侧浏览器边界时,滚动条依然会显示出来。